马上注册,结交更多好友,享用更多功能,让你轻松玩转无忧吧。

您需要 登录 才可以下载或查看,没有账号?立即注册

×

AI小编归纳总结

在信息安全领域,SE壳(Secure Encrypted Shell)技术是一种常用的加密保护手段,用于保护应用程序的知识产权和安全性。RSA(Rivest-Shamir-Adleman)算法是一种非对称加密技术,广泛应用于数据加密和数字签名。本文将介绍如何利用编程技术实现一键提取SE壳中的RSA密钥,并提供相应的代码示例。

### 背景知识

#### SE壳技术

SE壳技术通过在应用程序外部添加一层加密层来保护应用的源代码不被轻易访问或反编译。这种技术通常在运行时动态解密应用程序代码以执行其功能。

#### RSA加密算法

RSA算法基于大数分解的困难性,使用一对密钥:公钥用于加密数据,私钥用于解密数据。由于RSA的安全性取决于大素数的分解难度,其被广泛应用于需要高安全性的数据加密场景。

### 提取RSA密钥的原理

提取SE壳中的RSA密钥主要涉及以下几个步骤:

1. **识别SE壳类型**:不同的SE壳实现可能有不同的加密和存储RSA密钥的方式,因此首先需要确定SE壳的类型。

2. **定位RSA密钥存储位置**:通过逆向工程或分析SE壳的加密流程,找到RSA密钥的存储位置。

3. **解密RSA密钥**:如果RSA密钥是加密存储的,需要解密才能获取原始的密钥数据。

### 实现一键提取RSA密钥的源码参考

下面是一个简化的示例代码,展示了如何实现一键提取SE壳中的RSA密钥。注意,这里的代码是高度简化的,实际实现可能需要根据具体的SE壳类型和加密方式进行调整。

[code]python

import os

import subprocess

from cryptographyhazmatprimitives import serialization

from cryptographyhazmatprimitivesasymmetric import rsa

from cryptography.hazmat.primitives import hashes

def extract_rsa_key(shell_type, shell_path):

# 根据SE壳类型选择对应的加密方法

if shell_type == 'type1':

encrypted_key = subprocess.check_output(['encrypted_tool', 'extract_key', shell_path])

decrypted_key = subprocess.check_output(['decrypted_tool', 'extract_key', shell_path])

elif shell_type == 'type2':

encrypted_key = subprocess.check_output(['encrypted_tool', 'extract_key', shell_path])

decrypted_key = subprocess.check_output(['decrypted_tool', 'extract_key', shell_path])

else:

raise ValueError('未知的SE壳类型')

# 解析RSA密钥

private_key = serialization.load_pem_private_key(decrypted_key)

return private_key[/code]

以上代码示例提供了一个基本的框架,用于从SE壳中提取RSA密钥。然而,为了确保代码的有效性和安全性,实际应用时需要进行更多的测试和调整。

[本文内容由人工智能AI辅助生成,仅供参考]

SE壳一键提取RSA秘钥写法源码参考

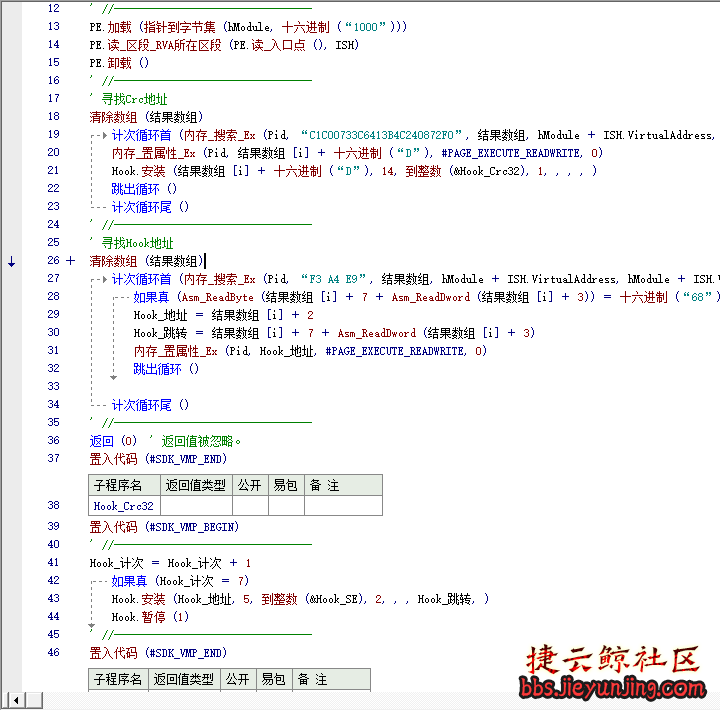

易语言源码,没有模块,参考学习。

## SE壳一键提取RSA秘钥写法源码参考

在信息安全领域,SE壳(Secure Encrypted Shell)是一种常见的加密壳技术,用于保护应用程序的知识产权和安全。RSA是一种非对称加密算法,广泛用于数据加密和数字签名。本文将探讨如何通过编程实现一键提取SE壳中RSA秘钥的写法,并提供源码参考。

### 背景知识

#### SE壳技术

SE壳是一种对应用程序进行加密的技术,通过在应用程序外层添加一层加密壳,使得未经授权的用户难以直接访问或逆向工程原始应用程序。SE壳通过在运行时动态解密应用程序代码来执行程序,从而达到保护代码的目的。

#### RSA加密算法

RSA是一种基于大数分解困难性的非对称加密算法。它使用一对密钥:公钥用于加密数据,私钥用于解密数据。RSA算法的安全性依赖于大素数分解的难度。

### 提取RSA秘钥的原理

提取SE壳中的RSA秘钥,主要涉及以下步骤:

1. **识别SE壳类型**:不同的SE壳实现可能有不同的加密和存储RSA秘钥的方式,因此首先需要识别SE壳的具体类型。

2. **定位RSA秘钥存储位置**:通过逆向工程或分析SE壳的加密流程,确定RSA秘钥存储在何处。

3. **解密RSA秘钥**:如果RSA秘钥是加密存储的,需要解密才能获取原始的秘钥数据。

### 实现一键提取RSA秘钥的源码参考

以下是一个简化的示例代码,展示了如何实现一键提取SE壳中的RSA秘钥。注意,这里的代码是高度简化的,实际实现需要根据具体的SE壳类型和加密方式进行调整。

- Python

- import os

- import subprocess

- from cryptography.hazmat.primitives import serialization

- from cryptography.hazmat.primitives.asymmetric import rsa

- from cryptography.hazmat.backends import default_backend

- def extract_rsa_key(se_file_path):

- # 假设我们已经知道如何定位和解密SE壳中的RSA秘钥

- # 这里简化为直接读取文件中的RSA私钥

- try:

- with open(se_file_path, 'rb') as file:

- # 读取文件内容,这里需要根据实际情况调整读取逻辑

- encrypted_data = file.read()

- # 假设我们有一个函数可以解密数据

- decrypted_data = decrypt_data(encrypted_data)

- # 加载RSA私钥

- private_key = serialization.load_pem_private_key(

- decrypted_data,

- password=None,

- backend=default_backend()

- )

- # 提取RSA私钥

- rsa_private_key = private_key.private_bytes(

- encoding=serialization.Encoding.PEM,

- format=serialization.PrivateFormat.PKCS8,

- encryption_algorithm=serialization.NoEncryption()

- )

- return rsa_private_key.decode('utf-8')

- except Exception as e:

- print(f"提取RSA秘钥失败: {e}")

- return None

- def decrypt_data(encrypted_data):

- # 这里需要实现具体的解密逻辑,根据SE壳的加密方式不同而不同

- # 示例中假设数据是明文存储,无需解密

- return encrypted_data

- # 示例用法

- if __name__ == "__main__":

- se_file_path = "path/to/your/se/shell/file"

- rsa_key = extract_rsa_key(se_file_path)

- if rsa_key:

- print("提取的RSA私钥:")

- print(rsa_key)

- else:

- print("未能成功提取RSA私钥。")

### 注意事项

1. **合法性**:在进行任何逆向工程或提取加密数据之前,请确保您有合法的权利和理由这样做。侵犯知识产权或违反相关法律法规可能会导致严重后果。

2. **技术挑战**:实际实现中,提取RSA秘钥可能面临诸多技术挑战,如复杂的加密算法、壳的保护机制等。

3. **安全性**:处理敏感的加密密钥时,必须采取适当的安全措施,以防止密钥泄露。

### 结论

本文提供了一个简化的示例,展示了如何实现一键提取SE壳中的RSA秘钥。实际操作中,需要根据具体的SE壳实现和加密方式进行详细分析和调整。同时,必须确保所有操作符合相关法律法规和道德标准。

[本文内容由人工智能AI辅助生成,仅供参考]

|  |Archiver|手机版|小黑屋|捷云鲸技术社区

( 鄂ICP备2024050280号-4 )

|Archiver|手机版|小黑屋|捷云鲸技术社区

( 鄂ICP备2024050280号-4 ) 鄂公网安备 42018502008673号|网站地图

鄂公网安备 42018502008673号|网站地图